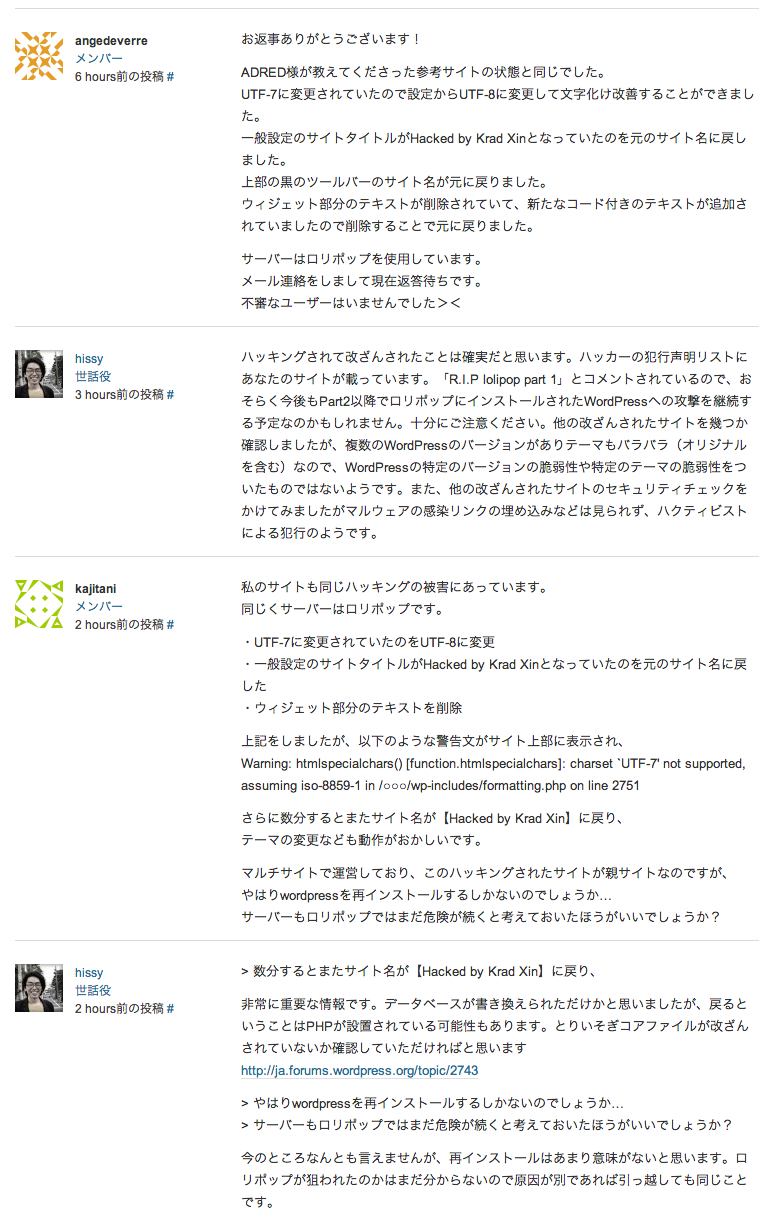

さきほどWordPressフォーラム見てましたら、ぞっとするようなトピが立ちました。

サイト改ざん?

http://ja.forums.wordpress.org/topic/24503

サイトが急に文字化けになり、困っております;;

Hacked by Krad Xinと黒の上部ツールバーにあり、サイトが改ざんされてしまったのでしょうか?

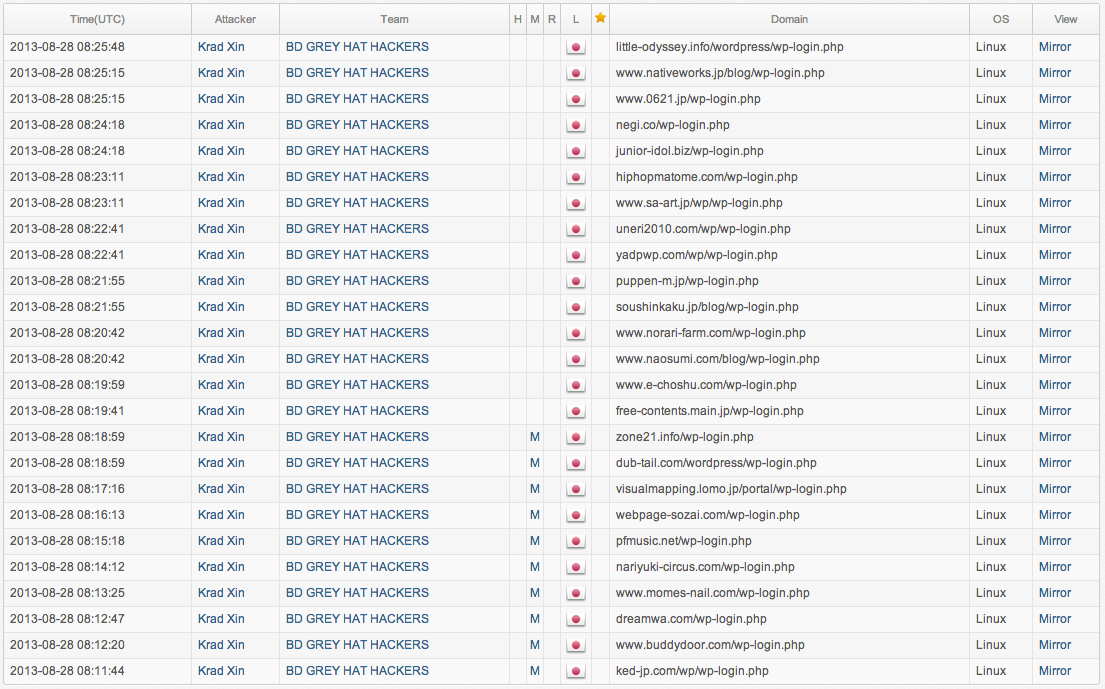

ハッカーの声明リストを見ると、日本のサーバで乗っ取った宣言のがずらり

これはほんの一部です。おそらく数千、数万の被害が。

※追記 DN乗っ取りでなければ数百〜千単位で済むかもしれないですが・・ただ攻撃は28日深夜から29日朝にかけても続き、被害は増大しています。

8/29 11時のリリースだと4802件だそうです。

くれぐれもリストにあるところは見に行かないように・・・感染してしまう可能性があります!!

でもってドメインを検索して見ると、ほとんどがロリポップ。たまにGMOのinterQです!!

原因はまだわからず、サーバ側にセキュリティホールがあるのか、それともWordPress自体のが発見されてとりあえずロリポップを攻めてるのかは不明です。

サーバ側に問題があると意味ないですが、気休めにこれくらいはやっときましょう。アーメン。神よ、我々を救いたまえ・・・

WordPress初心者向け セキュリティ強度をできる限り上げる方法

ちなみにハッカーのFacebookページだそうです

https://www.facebook.com/BDGREYHATHACKERS

誰だ、いいねしてるのは・・被害者の一覧を誇らしげにズラズラと・・

一緒に仕事しているエンジニアによると、「MySQLサーバがクラックされたとみて間違いなさそうな感じです。ロリポップは共有のMySQLサーバなので、そこでWP使ってたサイトをお手当たり次第というのが正解だと思われます。たぶん、攻撃は終わっていて、クラックリストサイトへの反映は時間がかかってるとかだと思います。」という推測だそうです・・・ということは被害はこれからか・・

【追記】ロリポップの公式から追記してくれという依頼がTwitterでありましたので書いておきます。

@Isseki3 はじめまして。ロリポップ!公式アカウントです。上記ブログ記事に関しまして、現在、ロリポップ!サーバーへのクラック等の事実はございません。つきましては、お手数をお掛けして恐れ入りますが、その旨を記事に追記していただくことは可能でしょうか。

つまりサーバレベルへの侵入の痕跡がなく、使っている各自の管理が甘いという見解だと思います。WordPressフォーラムにあるとおり、ハッカーはそうではないと言ってるので、それではどうしてこれだけ一度に大量に改ざんされたのか説明してくれると思いますので待っております。

【再追記】

DBをクラックされてないとすると、WPフォーラムに以下の記載が・・

◆.htaccess → 644になってたので604に変更

◆wp-config.php → 444になってたので404に変更

なお、.htaccessは今朝方、何者かによって改ざんされたようです。元に戻しました。

共有サーバの常識ではあり得ない設定。644や444のように2番目が「4」になっていると、同じサーバの別のユーザーから閲覧可能な状態でなわけでwp-config.phpからDB情報取得して、DBへのアクセスできます。おそらく同じサーバなら他のユーザーのディレクトリ名までなら閲覧できる設定だと思われるので、Googleにindexされてないサイトでも攻撃リストに上がります。サーバ内の一つのアカウントを取得、もしくは乗っ取って、内部から同じサーバのWPサイトを書き換えた形です。

サーバクラックではないとすると、1人のアカウントに侵入し、同じサーバ上のWordPressをすべて乗っ取ったというのが一番考えられるのではないかと。共有サーバでWordPressを使う危険性がまざまざと浮き彫りになったわけです。基本的にはwp-config.phpの管理の問題だが、理解できるユーザーは何%いるのかな?

一番の問題は、こうしたアナウンスがサーバ会社からされても、大半の顧客は簡単インストールで使ってるわけで、「ぽかーん」という感じだと思う。だいたい「サーバのクラックの事実はありません」というアナウンスも、普通の人だとサーバへはないけど上に載ってるWordPressはクラックされたよということを理解できないから意味が分からないのでは? 意味が分からないまま自分はクラックされてないからと放置する客が多ければ、同じ脆弱性を突いて同じ攻撃が繰り返される。隣にど素人が乗ってるかもしれない共有サーバでWordPressをはじめとするCMSを使うのは厳しいかもしれませんね・・

ロリポップのリリース

http://lolipop.jp/info/news/4149/